Se in casa tua la tecnologia è diventata una parte della routine, prima o poi arriva una domanda semplice ma decisiva: chi può entrare nella mia smart home, e quando lo fa?

Molte persone, infatti, configurano tutto in modo impeccabile all’inizio, poi aggiungono un familiare, condividono un accesso temporaneo, provano un’integrazione nuova… e, senza accorgersene, perdono la visione d’insieme.

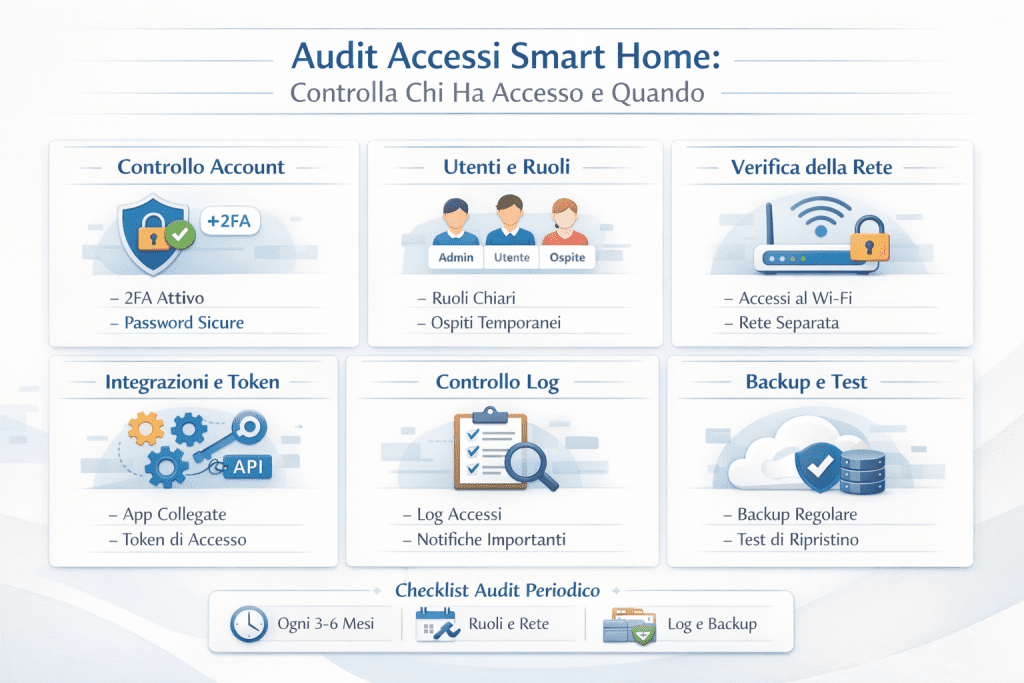

Un audit accessi smart home serve proprio a questo: mettere ordine, capire cosa è davvero “aperto”, e ridurre i rischi senza complicarsi la vita. Inoltre, se fai controlli regolari, eviti sia i problemi di sicurezza sia le seccature quotidiane (notifiche impazzite, automazioni che non funzionano, permessi confusi).

In questa guida vediamo come controllare chi ha accesso e quando, con un metodo pratico, comprensibile a chiunque e applicabile anche se non sei “tecnico”.

Perché fare un audit degli accessi (anche se “non hai nulla da nascondere”)

Un audit non è paranoia. È manutenzione. Proprio come controlli che la porta chiuda bene o che l’allarme sia attivo, controlli gli accessi digitali perché:

- Le condivisioni restano attive più a lungo del necessario (ospiti, ex coinquilini, tecnici, collaboratori).

- Alcuni accessi sono “invisibili”: token, integrazioni, app collegate, account secondari.

- Le credenziali possono finire in giro con phishing o riuso di password.

- A volte non è un attacco: è un errore umano. Tuttavia l’effetto è lo stesso.

Se vuoi una base solida, ti consiglio di partire anche da questo articolo: gestione degli accessi utenti nella smart home. Ti aiuta a capire perché l’accesso è la vera “serratura” moderna.

Cosa significa “accesso” nella smart home (non è solo la password)

Quando parliamo di accesso, in realtà parliamo di più livelli. Ed è qui che spesso nasce la confusione.

Accesso 1: account e app

Chi ha username e password dell’app principale, o accesso tramite famiglia/condivisione.

Accesso 2: hub e pannello di controllo

Chi può aprire la dashboard, modificare automazioni, aggiungere dispositivi.

Accesso 3: rete domestica

Chi entra nel Wi-Fi, nella rete ospiti, o in una rete separata per i dispositivi.

Accesso 4: integrazioni e servizi collegati

Account collegati, token, API, automazioni esterne, notifiche, assistenti vocali, backup cloud.

Accesso 5: accessi locali “fisici”

Tablet a muro, vecchi smartphone, PC di casa, utenti salvati nel browser.

Fare un audit accessi smart home significa mettere una spunta su tutti questi livelli, non solo cambiare una password.

Prima regola: fai l’inventario degli accessi (mappa completa)

Qui non serve essere esperti: serve essere metodici. Ti propongo una mappa semplice. Prendi carta e penna o un file note, e crea quattro colonne:

1) Punto di accesso (app, hub, router, dashboard, servizio)

2) Chi ha accesso (nome reale, non “utente1”)

3) Livello di permesso (solo controllo / controllo+config / amministratore)

4) Quando serve (sempre / solo in certi periodi / non serve più)

Esempi di punti di accesso da mettere nella lista

- App di controllo principale

- Account famiglia/ospiti

- Pannello di amministrazione hub

- Router e Wi-Fi

- Rete ospiti

- DNS/filtri

- Servizi di notifiche

- Backup

- Integrazioni

Se stai ancora organizzando la base in modo ordinato, utile anche: onboarding sicuro dei dispositivi smart (checklist). Ti evita “buchi” tipici di quando si aggiunge un device di corsa.

Audit pratico: come controllare chi ha accesso e quando (passo per passo)

Di seguito trovi un processo che funziona bene perché è semplice e ripetibile. Inoltre, se lo fai ogni 3–6 mesi, diventa routine.

Step 1: controlla gli utenti e i ruoli (chi può fare cosa)

La prima cosa è chiarire ruoli e permessi. Anche se in casa siete in due, serve distinguere:

- Amministratore: può aggiungere dispositivi, cambiare regole, gestire utenti.

- Utente standard: può usare dispositivi e scene, ma non “rompere” configurazioni.

- Ospite: accesso limitato e temporaneo.

Se hai un sistema con gestione utenti/permessi avanzata, è fondamentale impostarlo bene: permessi e ruoli (guida pratica). Anche se non vuoi entrare nei dettagli tecnici, il concetto chiave è: meno admin possibili.

Tabella: esempio di ruoli consigliati

| Persona | Esigenza reale | Ruolo consigliato | Scadenza |

|---|---|---|---|

| Proprietario | Configurare e gestire tutto | Amministratore | Nessuna |

| Partner/familiare | Uso quotidiano | Utente standard | Nessuna |

| Figli | Scene e luci | Utente limitato | Nessuna o stagionale |

| Ospite | Accesso base (luci/temperatura) | Ospite | Fine soggiorno |

| Tecnico | Test e intervento | Temporaneo | 24–72 ore |

Nota importante: se non puoi impostare ruoli, allora l’audit diventa ancora più importante, perché dovrai compensare con rete separata e 2FA.

Step 2: verifica l’autenticazione (2FA e password)

Qui non servono compromessi: account senza 2FA sono un rischio inutile.

Quindi:

- abilita 2FA ovunque sia possibile

- cambia le password deboli o duplicate

- evita condivisioni “una password per tutti”

Per approfondire:

- 2FA nella smart home (come proteggere davvero gli account)

- password sicure per dispositivi smart (guida pratica)

Inoltre, per avere un riferimento istituzionale e semplice, puoi leggere:

Piccolo test rapido (30 secondi)

Se la password dell’account principale è:

- uguale a quella di altri servizi, oppure

- una parola + numeri semplici, oppure

- salvata in chiaro su un foglio condiviso,

allora, con ogni probabilità, va aggiornata.

Step 3: audit della rete (chi può entrare nel Wi-Fi e “toccare” i dispositivi)

Molti pensano che la smart home sia “nell’app”. In realtà, spesso il punto critico è la rete. Perciò, durante l’audit:

1) controlla chi conosce la password del Wi-Fi

2) separa i dispositivi da smartphone/PC, quando possibile

3) elimina reti vecchie e password storiche

Ti consiglio di leggere:

Se vuoi fare un salto di qualità, senza complicarti troppo:

Tabella: confronto tra approcci di rete (semplice ma efficace)

| Approccio | Difficoltà | Beneficio | Quando conviene |

|---|---|---|---|

| Un solo Wi-Fi per tutto | Bassa | Basso | Solo impianti minimi |

| Rete ospiti per i dispositivi | Media-bassa | Medio | Case standard, start semplice |

| VLAN separate (dispositivi / utenti) | Media | Alto | Smart home più estesa |

| VLAN + DNS filtrato | Media | Alto | Se vuoi ridurre traffico e rischi |

Il punto non è fare “la rete perfetta”, ma fare una rete coerente: meno accessi incrociati, meno sorprese.

Step 4: controlla integrazioni, token e accessi “silenziosi”

Questa è la parte che quasi nessuno fa, eppure spesso è la più importante.

Durante un audit accessi smart home, controlla:

- app collegate “una volta per prova”

- servizi di terze parti

- automazioni esterne

- token API e chiavi

- account collegati a notifiche

In pratica: se c’è un elenco “Connected apps”, “Authorized devices”, “Sessions”, “API keys”, va guardato.

Segnali che qualcosa non è pulito

- trovi un’integrazione che non usi da mesi

- vedi dispositivi autorizzati che non riconosci

- compaiono sessioni attive in orari strani

In quel caso, la sequenza consigliata è:

1) revoca sessioni sospette

2) cambia password

3) abilita 2FA

4) controlla log e notifiche

5) ripeti verifica dopo 24 ore

Step 5: guarda i log (come capire “quando” qualcuno ha avuto accesso)

Se vuoi sapere “quando”, devi ragionare sui log. E qui c’è un errore comune: o non si registra nulla, oppure si registra tutto e poi ci si perde.

La soluzione è una via di mezzo:

- log essenziali e leggibili

- retention sensata (né 2 giorni né 2 anni a caso)

- notifiche solo su eventi importanti

Per impostare bene questa parte:

Che cosa vale la pena loggare davvero (lista pratica)

- login riusciti e falliti (se disponibili)

- creazione/modifica utenti

- cambi permessi/ruoli

- aggiunta/rimozione dispositivi

- modifiche a automazioni critiche (allarme, serrature, accessi)

- cambi di rete (nuovi device connessi)

Tabella: evento → livello di priorità → azione consigliata

| Evento | Priorità | Azione |

|---|---|---|

| Login falliti ripetuti | Alta | Notifica + verifica account |

| Nuovo dispositivo autorizzato | Alta | Notifica + conferma manuale |

| Modifica permessi utente | Alta | Notifica + controllo |

| Login riuscito da rete esterna | Media | Log + controllo se insolito |

| Modifica automazioni non critiche | Bassa | Solo log |

| Accensione luci/switch | Bassa | Non loggare (rumore) |

Così, invece di annegare nei dati, usi i log come una telecamera puntata sui punti giusti.

Step 6: sistema le notifiche (devono aiutare, non stressare)

Le notifiche sono utilissime, però vanno progettate. Altrimenti ti arrivano mille avvisi e, di conseguenza, smetti di leggerli.

Se ti ritrovi in questa situazione, ti sarà molto utile:

- perché le notifiche ti fanno impazzire e come riprendere il controllo

- come ridurre le notifiche inutili dei dispositivi smart

Regola semplice per notifiche “sane”

- Notifica solo ciò che richiede una decisione

- Raggruppa gli eventi (digest) quando possibile

- Usa priorità diverse (urgente vs informativo)

Inoltre, quando metti ordine nelle notifiche, diventa più facile riconoscere un accesso anomalo: se arriva un avviso raro, lo noti davvero.

Step 7: proteggi l’audit con backup e test (altrimenti è fragile)

Un audit serio non serve a niente se, dopo una modifica, perdi configurazioni e non sai tornare indietro.

Ecco perché è fondamentale:

- fare backup con metodo

- testare il ripristino

- documentare le modifiche principali

Articoli utili:

- backup 3-2-1 per la smart home

- test di ripristino: verifica che il backup funzioni

- backup smart home: come salvare e ripristinare tutto

In altre parole: non basta salvare. Devi anche sapere che il ripristino funziona davvero.

Checklist finale: audit accessi smart home in 20 minuti

Quando vuoi fare un controllo rapido, usa questa checklist.

Controllo account

- [ ] 2FA attivo sugli account principali

- [ ] password aggiornate e non riutilizzate

- [ ] sessioni e dispositivi autorizzati controllati

Controllo utenti e ruoli

- [ ] pochi admin, ruoli chiari

- [ ] ospiti con scadenza

- [ ] accessi non più necessari rimossi

Controllo rete

- [ ] Wi-Fi aggiornato, password non “storica”

- [ ] rete ospiti o separazione dispositivi

- [ ] device sconosciuti assenti

Controllo log e notifiche

- [ ] log utili attivi (login, permessi, device)

- [ ] retention sensata

- [ ] notifiche solo su eventi importanti

Controllo resilienza

- [ ] backup recente

- [ ] test ripristino eseguito almeno ogni tanto

- [ ] note sulle modifiche principali

Ogni quanto fare l’audit (senza diventare schiavo della sicurezza)

La frequenza ideale dipende da quanto la tua smart home è “viva”. Tuttavia, una regola pratica è:

- ogni 3 mesi se aggiungi spesso dispositivi o integrazioni

- ogni 6 mesi se l’impianto è stabile

- subito dopo eventi come: ospiti lunghi, lavori in casa, cambio smartphone, cambio router, sospetti accessi

Mini-routine consigliata

- una volta al mese: controllo rapido (sessioni + device autorizzati)

- ogni 3–6 mesi: audit completo (mappa + ruoli + rete + log)

- una volta l’anno: revisione “pulizia totale” + test ripristino serio

Così mantieni alta la sicurezza, ma senza stress.

Errori comuni (e come evitarli in modo semplice)

1) Un solo account amministratore condiviso

È comodo, ma è un disastro per l’audit: non sai chi ha fatto cosa. Meglio utenti separati.

2) Accessi temporanei che diventano permanenti

Succede spesso. Eppure basta una regola: ogni accesso temporaneo ha una scadenza.

3) Notifiche troppe, quindi ignorate

Meglio poche notifiche, ma utili, e un log ordinato.

4) Rete “tutto insieme”

Quando un dispositivo compromesso può parlare con tutto, i problemi si propagano. Anche solo una rete ospiti può cambiare la situazione.

5) Backup senza test

Un backup non testato è una speranza, non una sicurezza.

Conclusione: un audit non ti complica la vita, te la semplifica

Un audit accessi smart home non è un esercizio da tecnici: è un modo pratico per riprendere controllo.

Quando sai chi ha accesso e quando, ti senti più tranquillo, risolvi problemi più velocemente e riduci i rischi reali.