Una smart home è comoda, ma ha una particolarità: molti dispositivi restano sempre connessi. Questo significa che, se la rete è configurata “a caso”, basta un punto debole (un dispositivo poco aggiornato, una password riutilizzata, una regola sbagliata) per trasformare la casa intelligente in una casa “esposta”.

La buona notizia è che non serve essere tecnici per migliorare davvero la situazione. Con poche scelte chiare puoi ridurre molto i rischi, senza complicarti la vita. In questa guida vediamo come impostare firewall e regole del router in modo semplice, con esempi pratici e un approccio “a prova di famiglia”.

Prima, però, facciamo una distinzione fondamentale: il “firewall” di casa non è un oggetto misterioso. È un insieme di regole che decide chi può parlare con chi, da dove e quando. Se lo imposti bene, anche se un dispositivo è “scarso”, il danno resta limitato.

Che cosa fa davvero il firewall del router

Il router è, di fatto, la “porta” tra la tua rete di casa e Internet. Il suo firewall decide:

- quali connessioni in ingresso (da Internet verso casa) sono bloccate

- quali connessioni in uscita (da casa verso Internet) sono permesse

- quali comunicazioni tra dispositivi interni sono consentite (in base a rete/segmento/regole)

Nella maggior parte dei casi, un router domestico blocca già le connessioni in ingresso non richieste. Tuttavia, il problema non è solo “Internet che entra”: spesso è un dispositivo interno che, una volta compromesso, prova a muoversi nella rete o a parlare con servizi esterni in modo sospetto.

Ecco perché, oltre alle impostazioni “base”, contano soprattutto:

- segmentazione (separare dispositivi)

- regole mirate (chi comunica con chi)

- riduzione superficie d’attacco (togliere funzioni inutili)

Se vuoi un quadro generale di rete e sicurezza domestica, ti torna utile anche questa guida: rete domestica sicura per la smart home.

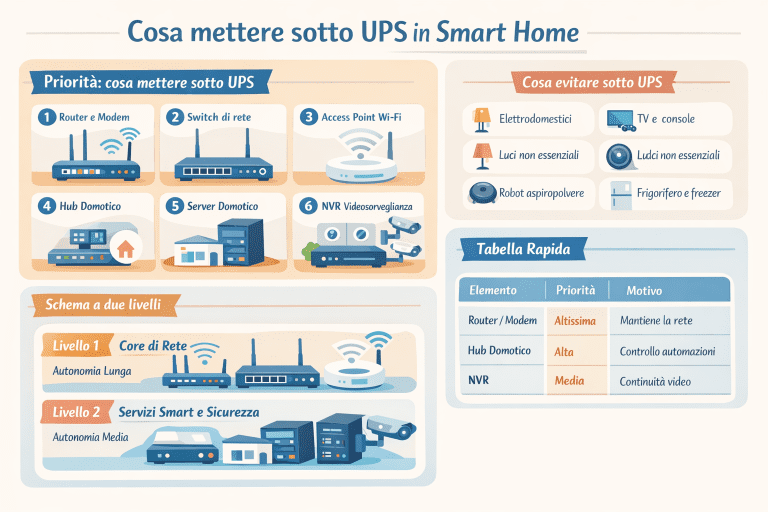

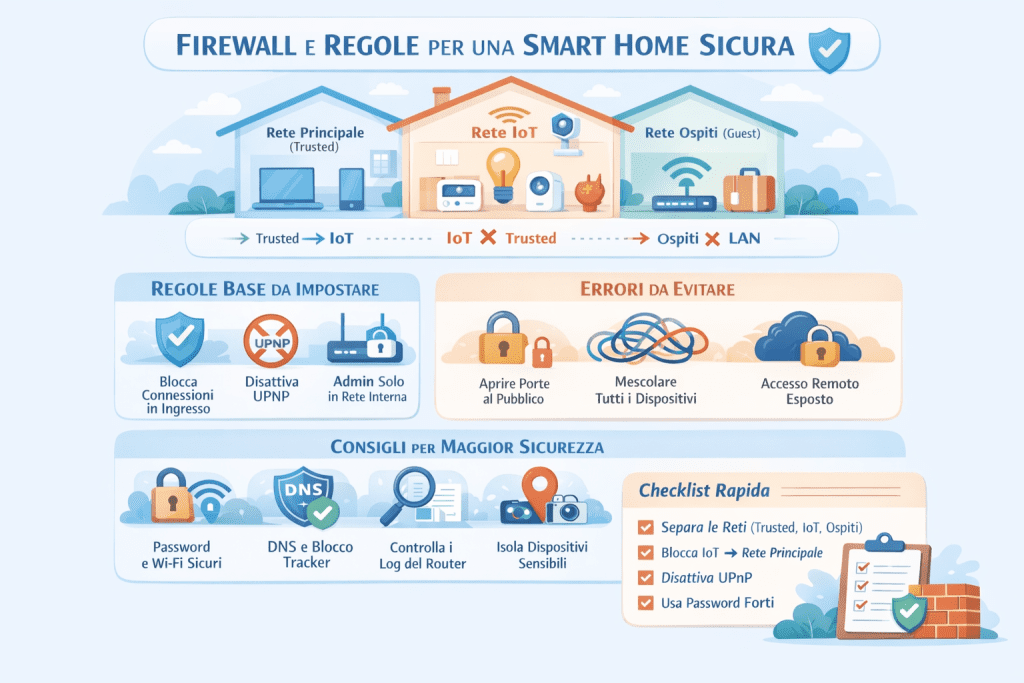

Il modello semplice che funziona: 3 zone (e perché)

Per una smart home “normale”, il modello più pratico è separare la casa in tre zone logiche:

1) Rete principale (Trusted)

PC, telefoni, tablet: dispositivi aggiornati spesso e con un controllo “umano”.

2) Rete smart home (IoT)

Sensori, prese, luci, telecamere, dispositivi con app: tanti oggetti, qualità variabile.

3) Rete ospiti (Guest)

Amici, parenti, dispositivi temporanei.

Questa divisione è potente perché rende semplice una regola mentale:

Trusted può parlare con IoT, IoT non può parlare con Trusted (salvo eccezioni controllate).

In parallelo, Guest non deve parlare con nessuno, se non con Internet.

Se vuoi approfondire la separazione, puoi collegarti a:

- rete ospiti per dispositivi smart

- VLAN per smart home: guida semplice

- come isolare la smart home dalla rete principale

Regole base del firewall: cosa tenere e cosa evitare

1) Blocco totale delle connessioni in ingresso non richieste

Questa è la regola n°1: niente porte aperte verso Internet “tanto per”.

Se hai bisogno di accesso remoto, la scelta più sicura è usare un accesso controllato (e non “pubblicare” dispositivi).

Collegato a questo: evita funzioni tipo “accesso remoto facile” se non sai cosa fa davvero. Meglio un approccio ragionato e verificabile.

2) UPnP: di solito meglio disattivarlo

UPnP permette ai dispositivi di aprire porte da soli sul router. È comodo, ma può diventare una scorciatoia per problemi.

Regola semplice:

- se non ti serve per una funzione precisa, disattivalo

- se ti serve, prova almeno a limitarlo e controllare periodicamente che porte apre

3) Amministrazione router: mai esposta a Internet

L’interfaccia di gestione del router deve essere accessibile solo dalla rete interna, idealmente solo dalla rete Trusted.

Quindi:

- disabilita “gestione da remoto”

- se possibile, consenti la gestione solo da un IP o da una sottorete specifica

- cambia credenziali e usa password robuste (e uniche)

Su password e buone pratiche, ti consiglio anche: password sicure per dispositivi smart e 2FA nella smart home.

La regola d’oro: “chi parla con chi” dentro casa

Molti pensano che basti bloccare Internet in ingresso. In realtà, la differenza la fa la rete interna.

Ecco l’obiettivo pratico:

- Trusted → IoT: consentito (per gestire dispositivi e app)

- IoT → Trusted: negato (così un dispositivo non “curiosa” su PC/telefono)

- Guest → tutto interno: negato

- IoT → Internet: consentito ma controllato (solo dove serve, se possibile)

Se non puoi fare VLAN, puoi comunque ottenere una parte di questo effetto usando la rete ospiti come “recinto” per l’IoT. Non è perfetto, ma spesso è già un enorme salto di qualità.

Tabella: impostazione consigliata per una smart home tipica

| Area | Deve accedere a Internet? | Deve parlare con PC/telefono? | Rischio tipico | Regola consigliata |

|---|---|---|---|---|

| Rete principale (Trusted) | Sì | Sì | Phishing, credenziali | Firewall standard + DNS sicuro |

| Rete IoT | Spesso sì | No (tranne eccezioni) | Dispositivi non aggiornati | Blocca IoT→Trusted, consenti Trusted→IoT |

| Rete Ospiti | Sì | No | Dispositivi sconosciuti | Solo Internet, niente LAN |

A proposito di DNS e riduzione tracciamento, può interessarti: DNS e blocco tracker: guida facile e sicura.

Regole pratiche “pronte” (in linguaggio umano)

Di seguito trovi regole scritte come le penseresti tu. Il modo in cui le inserisci dipende dal router, ma il concetto è sempre quello.

Regola A: blocca IoT → rete principale

- Sorgente: rete IoT

- Destinazione: rete principale

- Azione: Blocca

Effetto: se un dispositivo IoT viene compromesso, non può raggiungere PC, NAS, file condivisi, stampanti “sensibili”.

Regola B: consenti rete principale → IoT

- Sorgente: rete principale

- Destinazione: rete IoT

- Azione: Consenti

Effetto: telefoni e PC possono controllare luci e dispositivi.

Regola C: Guest → LAN blocco totale

- Sorgente: rete ospiti

- Destinazione: tutte le reti interne

- Azione: Blocca

Effetto: gli ospiti navigano, ma non “vedono” casa tua.

Regola D: blocca porte “strane” in uscita dall’IoT (opzionale)

Questa è per chi vuole alzare l’asticella: riduci ciò che l’IoT può fare verso Internet.

Approccio semplice:

- lascia permessi protocolli comuni (web)

- blocca tutto il resto, se noti comportamenti anomali

In pratica, però, molti dispositivi IoT usano connessioni criptate su porte standard. Quindi questa regola è utile soprattutto se il router mostra log chiari o se vuoi evitare comunicazioni “non necessarie”.

Come gestire l’accesso remoto senza fare errori grossi

Il desiderio è normale: “voglio controllare la casa quando sono fuori”.

L’errore comune è aprire porte o esporre servizi. Invece, è meglio usare un metodo che non trasformi la tua casa in un bersaglio facile.

Quindi, prima di tutto:

- evita port forwarding verso dispositivi domestici

- evita di pubblicare pannelli di controllo senza protezioni forti

- se proprio ti serve un accesso, sceglilo in modo che resti “chiuso” e controllato

Se ti interessa il tema della resilienza e dei fallback quando la rete non va, guarda: fallback automazioni se Internet va giù e smart home senza internet.

Port forwarding: quando è davvero necessario (e come ridurre i rischi)

A volte una porta “serve”, ad esempio per esigenze molto specifiche. Se ci sei dentro, riduci i rischi così:

- apri solo la porta necessaria

- limita l’accesso a IP specifici se possibile

- usa credenziali forti e autenticazione aggiuntiva

- registra log e controlla tentativi di accesso

- preferisci sempre soluzioni che non espongano servizi direttamente

E soprattutto: se non sei sicuro, meglio non aprire.

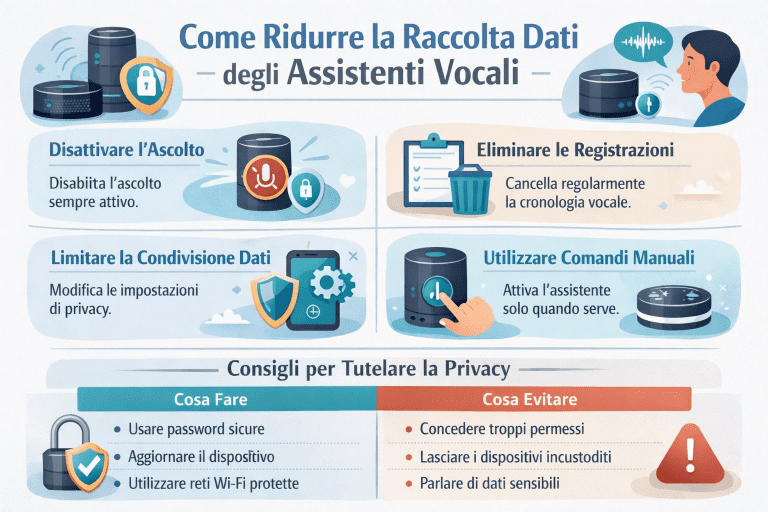

DNS, blocco tracker e sicurezza: perché aiutano anche col firewall

Molti associano DNS e tracker alla privacy. In realtà, aiutano anche la sicurezza perché:

- riducono contatti verso domini sospetti

- limitano pubblicità e script inutili

- possono bloccare domini noti per attività malevole

È un “filtro a monte” che, insieme al firewall, rende la rete più pulita. In pratica, è come chiudere finestre che non ti servono.

Approfondimento: DNS e blocco tracker nella smart home.

Wi-Fi: impostazioni minime che fanno una grande differenza

Il firewall è fondamentale, ma se la rete Wi-Fi è debole, il perimetro si rompe dall’ingresso “laterale”.

Quindi:

- usa una password Wi-Fi lunga e unica

- evita nomi rete che rivelano informazioni personali

- disabilita WPS se non ti serve

- separa rete ospiti e rete principale

Se vuoi migliorare stabilità e copertura senza impazzire, guarda: migliorare la rete Wi-Fi in casa e Wi-Fi mesh: quando serve e dove metterlo.

Zigbee, Thread e rete IP: perché la segmentazione resta utile

Molti dispositivi smart non passano direttamente dal Wi-Fi. Tuttavia, quasi sempre c’è un “ponte” verso la rete IP (un coordinatore, un hub, un controller). Quindi, anche se usi protocolli diversi, la parte IP va protetta.

Se vuoi chiarirti le idee su ecosistemi e scelte pratiche:

- Thread vs Zigbee: differenze reali

- Matter: cosa significa davvero

- quando conviene usare Matter e Thread

In breve: anche se la “radio” è separata, la gestione spesso finisce sulla tua rete. Perciò, segmentare e filtrare resta una scelta intelligente.

Log e notifiche: come capire se il firewall sta facendo il suo lavoro

Un firewall “buono” non è solo quello che blocca. È quello che ti aiuta a capire cosa succede.

Senza ossessionarti, puoi fare così:

- controlla ogni tanto i log del router (se disponibili)

- cerca picchi di richieste o connessioni ripetute

- se un dispositivo prova a contattare tanti domini diversi di continuo, è un segnale

Per imparare a gestire log e notifiche con criterio: log e notifiche per monitorare la salute e notifiche smart home: come riprendere il controllo.

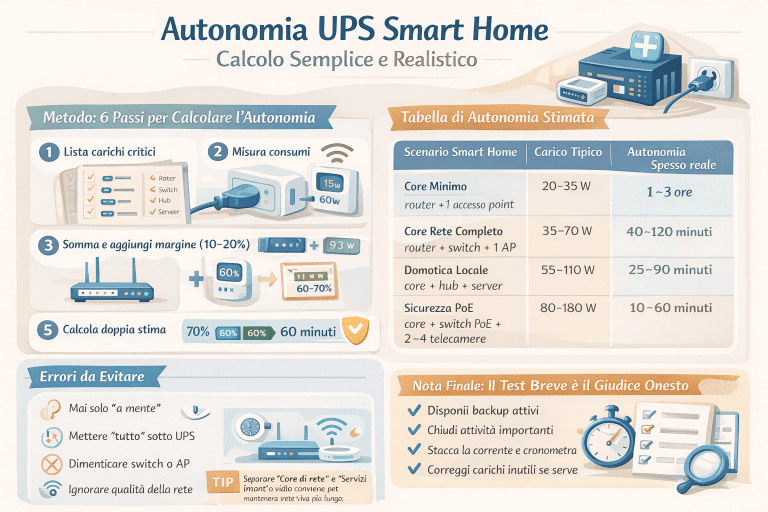

Tabella: checklist “10 minuti” per mettere ordine

| Azione | Tempo | Difficoltà | Impatto |

|---|---|---|---|

| Cambiare password admin router | 2 min | Bassa | Alto |

| Disattivare gestione remota router | 1 min | Bassa | Alto |

| Disattivare UPnP (se non serve) | 1 min | Media | Medio/Alto |

| Attivare rete ospiti | 2 min | Bassa | Alto |

| Mettere IoT su rete separata | 5–15 min | Media | Alto |

| Bloccare IoT→rete principale | 5–20 min | Media/Alta | Molto alto |

Se vuoi rendere queste abitudini “routine” senza stress, utile anche: manutenzione smart home.

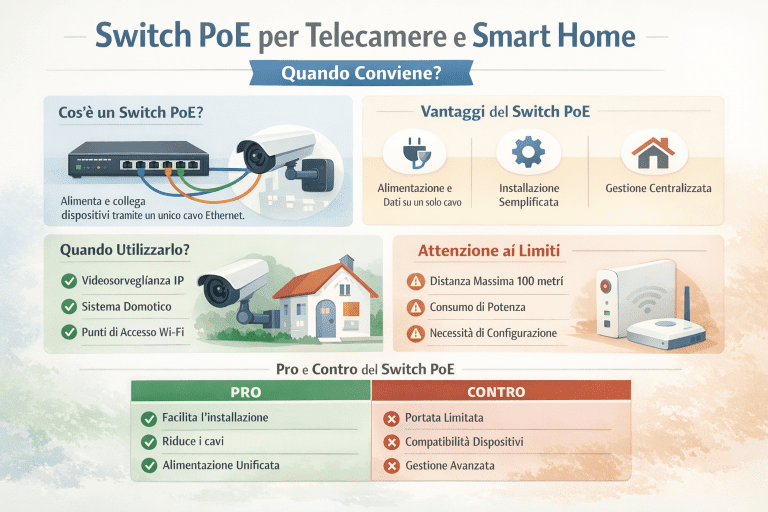

Esempio reale: “telecamere e dispositivi sensibili”

Uno scenario tipico è la videosorveglianza. È utile, però spesso è anche l’area più delicata: dispositivi sempre accesi, accessibili da app, con esigenze di rete precise.

Quindi:

- metti telecamere e dispositivi simili nella rete IoT

- impedisci che possano raggiungere PC e smartphone direttamente

- consenti l’accesso solo dal controller o dai dispositivi Trusted

Se ti interessa la parte privacy e gestione “zona”, vedi: zone privacy per telecamere smart e telecamere con registrazione locale.

“Smart home senza brand”: come evitare dipendenze e ridurre rischi

In una casa intelligente, spesso i problemi nascono quando:

- un dispositivo richiede cloud per ogni cosa

- un’app smette di funzionare

- un aggiornamento cambia regole e permessi

Per questo, quando puoi:

- preferisci automazioni locali e controlli locali

- riduci i servizi “esposti”

- mantieni le regole del firewall stabili e semplici

Approfondimento: automazioni locali vs cloud.

Due risorse italiane affidabili per fare “le cose giuste”

Per chi vuole leggere consigli istituzionali e concreti (senza marketing), qui trovi due risorse italiane utili:

- ACN: rischi e consigli su dispositivi IoT

- Commissariato di PS: precauzioni per navigare e proteggersi

Sono ottime anche per costruire una checklist “familiare” e condivisibile.

Errori comuni (che sembrano piccoli, ma pesano)

1) “Tanto ho pochi dispositivi”

In realtà, basta un dispositivo debole. E la smart home cresce sempre.

2) “Lascio tutto com’è, funziona”

Funzionare non significa essere sicuri. La sicurezza è spesso invisibile finché serve.

3) “Apro una porta e via”

È il modo più rapido per trasformare un problema piccolo in uno grosso.

4) “Tutti nella stessa rete”

È comodo, ma aumenta l’impatto di qualunque incidente.

5) “Non controllo mai nulla”

Non serve paranoia, ma una verifica ogni tanto è sana.

Se vuoi una guida “semplice ma concreta” per impostare una smart home senza inciampare, utile: roadmap 30 giorni.

Conclusione: la smart home sicura è quella semplice e separata

La chiave non è fare mille regole complicate. Al contrario, una smart home sicura è quella con poche scelte nette:

- separa Trusted, IoT e Guest

- blocca IoT → rete principale

- evita accessi remoti improvvisati e porte aperte

- proteggi router e Wi-Fi con credenziali forti e gestione interna

- controlla ogni tanto log e comportamento dei dispositivi

Così facendo, ottieni due vantaggi insieme: più sicurezza e spesso anche più stabilità. E, soprattutto, non devi vivere con l’ansia: perché quando la rete è progettata bene, i problemi restano contenuti.